Anda dapat menginstal firewall paling kuat dan paling mahal, antivirus yang paling diperbarui dan paling terkenal, mendidik karyawan atau anggota keluarga tentang prosedur keamanan dasar dan pentingnya memilih kata sandi yang kuat; tetapi tidak ada yang bisa melindungi dari apa yang disebut teknik rekayasa sosial .

Anda dapat menginstal firewall paling kuat dan paling mahal, antivirus yang paling diperbarui dan paling terkenal, mendidik karyawan atau anggota keluarga tentang prosedur keamanan dasar dan pentingnya memilih kata sandi yang kuat; tetapi tidak ada yang bisa melindungi dari apa yang disebut teknik rekayasa sosial . Dari perspektif rekayasa sosial, orang itu sendiri adalah mata rantai yang lemah dalam rantai tindakan keamanan.

Manusia tidak hanya rentan terhadap kesalahan, tetapi juga rentan terhadap serangan yang ditargetkan oleh individu yang berharap dapat meyakinkan mereka untuk menyerahkan informasi sensitif.

Maka menjadi menarik untuk melihat apa saja teknik sosial utama yang digunakan untuk menipu dan menipu dan, di atas segalanya, bagaimana melindungi diri Anda sendiri dalam kehidupan sehari-hari dari penipuan, saat menggunakan komputer di internet .

Rekayasa sosial adalah tindakan memanipulasi seseorang untuk mengakses data sensitifnya dan merupakan salah satu kejahatan dunia maya dan kejahatan melalui internet.

Perbedaan antara serangan rekayasa sosial dan, misalnya, peretas yang mencoba mengakses situs web yang dilindungi adalah pilihan alat yang digunakan.

Seorang hacker adalah seorang ahli dalam teknologi komputer yang mencari kelemahan dalam perangkat lunak sementara seorang insinyur sosial terutama menggunakan teknik psikologis untuk memaksa korban untuk memberikan persetujuannya untuk berbagi informasi pribadi.

Karena kita berbicara tentang internet di sini, jelas bahwa jenis serangan ini tidak berasal dari individu yang dapat diidentifikasi.

Serangan dapat dirancang menggunakan alat-alat seperti email, jejaring sosial, obrolan dan telepon.

Sejauh ini, teknik penipuan dan pencurian data yang paling banyak digunakan adalah phishing .

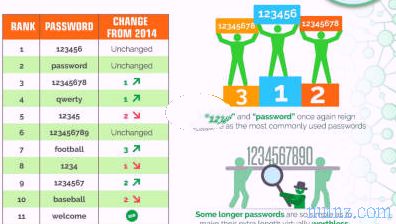

Dengan menggunakan pengiriman Email, kami mencoba meyakinkan korban untuk membagikan kata sandi dengan menakuti dia (misalnya: akun online Anda akan dinonaktifkan jika Anda tidak memasukkan kata sandi pada halaman ini) atau dengan janji-janji palsu (selamat, Anda telah ... ).

Panduan untuk keamanan online melawan peretas, penjahat phishing, dan penjahat dunia maya menjelaskan cara mempertahankan diri dari phishing terhadap teknik peretasan lainnya yang, saat ini, telah menjadi jauh lebih cerdas dan lebih halus.

Varian phishing adalah yang melalui telepon yang didasarkan pada prinsip yang sama meskipun jauh lebih jarang (di Italia) dan sulit untuk diterapkan.

Melalui Email, orang tersebut diminta untuk memanggil nomor dan, secara lisan, mengkomunikasikan data seperti nomor kartu kredit atau kata sandi akses rekening bank.

Teknik lain yang sangat pintar untuk mencuri data dan melakukan penipuan adalah Baiting yang mendasarkan keberhasilannya pada kelemahan terbesar atau kekuatan sifat manusia, rasa ingin tahu.

Misalnya, Anda dapat menemukan stik USB di tanah atau CD dengan piringan undangan yang bagus, yang menyembunyikan virus yang dapat digunakan oleh scammer untuk secara diam-diam mengakses dan memata-matai komputer korban.

Teknik rekayasa sosial lainnya tentu saja melibatkan Facebook, dari mana banyak virus telah menyebar dengan iklan dan penipuan seperti " lihat siapa yang mengunjungi profil Anda " atau bagaimana " foto Anda telah dipublikasikan, lihat dengan mengklik di sini! ".

Contoh bagus rekayasa sosial dan penipuan melalui Facebook adalah yang diceritakan dalam posting tentang cara melihat profil pribadi di Facebook.

Pertahanan terbaik terhadap serangan psikologis ini adalah kesadaran bahwa tidak ada yang memberikan apa pun untuk apa pun dan, oleh karena itu, tidak mempercayai semua yang tidak diketahui.

Tanpa melebih-lebihkan dalam ketakutan, penting untuk selalu tetap mendapat informasi tentang apa yang ditawarkan atau dijanjikan dan berpikir dengan baik sebelum memberikan jawaban, juga membiasakan diri mengenali tipuan yang sudah jelas.

Adapun data digital, beberapa tindakan pencegahan harus digunakan.

Misalnya, jika Anda harus membuang stik USB, kartu memori, hard disk, atau seluruh komputer yang tidak berfungsi, Anda harus memastikannya tidak berisi file dan data penting atau sensitif seperti kata sandi, dokumen pribadi, atau foto pribadi.

Artikel lain mencantumkan program untuk menghapus data secara permanen dari hard disk atau stik USB .

Jika Anda melempar disk, meskipun tidak berhasil, disarankan juga untuk menghancurkannya dan memecahnya menjadi berkeping-keping .

Kelihatannya jelas, tetapi baik untuk berhati-hati agar laptop tidak diawasi dan dibuka, tidak dikunci dengan kata sandi yang harus kuat dan cukup kompleks.

Selain itu, jika laptop dicuri, seseorang harus sangat berhati-hati untuk segera mengubah kata sandi untuk akses ke berbagai layanan internet yang mungkin disimpan di browser.

Karena alasan ini, alat seperti program pengelola kata sandi selalu berguna dan kuat untuk menghindari kejutan jenis ini.

Yang lebih berbahaya adalah smartphone Android, iPhone dan ponsel canggih yang digunakan lebih dari komputer untuk mengirim email dan mengakses aplikasi web dengan kata sandi yang tersimpan.

Jangan pernah meninggalkan ponsel tanpa kunci kata sandi dan mungkin juga disarankan untuk menginstal perangkat anti pencurian di ponsel yang mengunci dan menghapus memori .

Pada stik USB, mudah hilang, selalu berguna untuk menginstal program seperti TrueCrypt untuk melindungi data kunci dengan kata sandi atau BitLocker yang melindungi hard drive dan stik USB.

Jika Anda menemukan CD atau stik USB di tanah, sebelum menggunakannya, ingatlah untuk memperlakukannya dengan penuh kecurigaan dan kehati-hatian dan ingatlah bahwa bank tidak akan pernah meminta akses ke akun melalui email atau telepon.

Sebagai kesimpulan, saya akan mengatakan bahwa, seperti dalam kehidupan nyata, bahkan di internet dan dalam penggunaan komputer, dapat dengan mudah dimanipulasi dan penting untuk selalu membuka mata Anda dan menjauh dari godaan untuk bereksperimen tanpa mengetahui.

Jika Anda pernah mengalami serangan atau tipuan psikologis semacam ini, beri tahu kami pendapat Anda dalam komentar di bawah.